伴随着互联网发展,大家都习惯了在浏览器地址里输入HTTP格式的网址。1989年,世界上第一个HTTP(HyperText Transfer Protocol超文本传输协议)诞生,早期HTTP设计出来只是为了考虑到用户的便利性,HTTP传输所有的数据都是以明文传输,信息数据在互联网中处于“0防护”状态,HTTP传输存在着非常严重的安全漏洞,这个最初的访问协议已经跟不上互联网时代发展的步伐了。

不知道你有没有过这种经历,刷微博,浏览新闻,下面提示“领取红包”、“真人侍宠”或一些大保健肾亏广告;

下载某应用,无论是手机端还是 PC 端,下载到本地都会变成了UC、2345、瑞星;

打开的是A网站,莫名其妙却被跳转至B网站,多为“黑五类广告”。你以为自己电脑中病毒了?不,其实是你的流量被劫持了。

各类劫持效果图

流量劫持是一种企业和个人常常会遇到的网络安全问题,这种网络劫持不但危害了企业信息安全为企业带来损失,更会影响用户体验。用户信息很容易被泄露,账号密码经过技术处理一览无余。

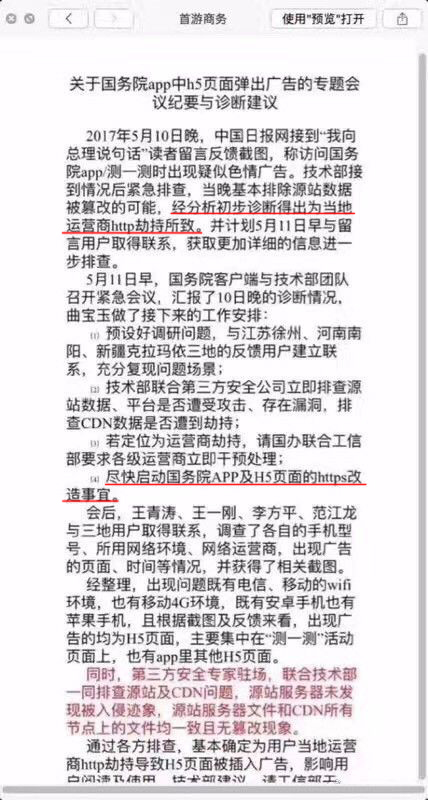

7月18日,国内某大型门户网站遭劫持,访问新闻首页自动跳转到博彩网站;闹得最大的还是2017年5月10日晚上,国字号某App遭流量劫持。该App某H5页面被植入色情内容广告,后经排查“基本确定为用户当地运营商HTTP劫持导致H5页面被插入广告……”

流量劫持从技术角度分析主要包括DNS劫持和链路劫持,从劫持对象来区分主要分为运营商劫持和企业/个人劫持。

由于HTTP明文传输协议的缺陷,是导致流量劫持的重要原因。同时中间内容劫持的利益巨大,所以用户隐私泄露的风险非常高。HTTP协议无法加密数据,所有通信数据都在网络中明文“裸奔”。通过网络的嗅探设备及一些技术手段,就可还原HTTP报文内容。

主要危害体现以下四点:

1、HTTP易致在线应用被劫持

在线使用的 WebApp,流量里既有通信数据,又有程序的界面和代码,劫持简直轻而易举。因此,劫持网页流量成了各路黑客们的钟爱,一种可在任意网页发起 XSS 的入侵方式。

2、公共场合使用HTTP,不登陆也会被劫持

在自己的设备上,大家都会记住各种账号的登录状态,反正只有自己用,也没什么大不了的。然而,在被劫持的网络里,即使浏览再平常不过的网页,或许一个悄无声息的间谍脚本已暗藏其中,正偷偷访问你那登录着的网页,操控起你的账号了。

3、HTTP状态下,Cookie 记录或浏览器自动填表单,都会导致账号密码被截获

HTTP状态下,cookie记录的都是明文的账号密码,被劫持泄露后,即使数量不多,也能通过社工获取到用户的更多信息,最终导致更严重的泄露。

4、HTTP 缓存投毒

HTTP这种简单的纯文本协议,几乎没有一种签名机制,来验证内容的真实性。即使页面被篡改了,浏览器也完全无法得知,甚至连同注入的脚本也一块缓存起来。但凡具备可执行的资源,都可以通过预加载带毒的版本,将其提前缓存起来。

企业如何避免流量劫持?

对于企业而言,选择切换到HTTPS是当前主流的手段,如果从密码学的角度来说,使用了 SSL 加密的数据确实难以破解,更不用谈修改了。

作为以安全为目标的HTTP通道, HTTPS被认为是HTTP的安全版,即在应用层又加了SSL协议,会对数据进行加密。在数据传输的过程中提供身份验证与数据加密通讯措施,那运营商劫持的乱象就可以完全被杜绝。

选择受信任的SSL证书

不同于简单的 HTTP 代理,HTTPS 服务需要权威权威CA机构认定颁发的证书才算有效。自己随便签发的证书,显然是没有说服力的,HTTPS 客户端因此会质疑。而遇到“此网站安全证书存在问题”的警告时,大多用户不明白是什么情况,就点了继续,导致允许了黑客的伪证书,HTTPS 流量因此遭到劫持。

如果重要的账户网站遇到这种情况,无论如何都不该点击继续,否则大门钥匙或许就落入黑客之手。

全站HTTPS的重要性

情况一:从HTTP页面跳转访问HTTPS页面

事实上,在 PC 端上网很少有直接进入HTTPS 网站的。例如支付宝网站,大多是从淘宝跳转过来,而淘宝使用的仍是不安全的 HTTP 协议。如果在淘宝网的页面里注入 XSS,屏蔽跳转到 HTTPS 的页面访问,用 HTTP 取而代之,那么用户也就永远无法进入安全站点了。

尽管地址栏里没有出现HTTPS 的字样,但域名看起来也是正确的,大多用户都会认为不是钓鱼网站,因此也就忽视了。

因此,只要入口页是不安全的,那么之后的页面再安全也无济于事。

情况二:HTTP页面重定向到HTTPS页面

有一些用户通过输网址访问的,他们输入了 http://www.alipaly.com 就敲回车进入了。然而,浏览器并不知道这是一个 HTTPS 的站点,于是使用默认的 HTTP 去访问。不过这个 HTTP 版的支付宝的确也存在,其唯一功能就是重定向到自己 HTTPS 站点上。

劫持流量的中间人一旦发现有重定向到 HTTPS 站点的,于是拦下重定向的命令,自己去获取重定向后的站点内容,然后再回复给用户。于是,用户始终都是在 HTTP 站点上访问,自然就可以无限劫持了。

国外各大知名网站(PayPal,Twitter,Facebook,Gmail,Hotmail等)都通过全站HTTPS技术措施来保证用户机密信息和交易安全,防止会话攻击和中间人攻击。

很多国内厂商也在这方面做了努力,支付宝是国内较早支持了全站HTTPS的网站,淘宝显示在登录、结算、订单等页面加密,后升级为全站加密。百度等国内互联网巨头也陆续完成了全站HTTPS加密。

不想被用户抛弃?

赶紧升级HTTPS对流量劫持说No!

针对部署升级HTTPS加密的技术难点和申请证书的繁多流程,TrustAsia(亚洲诚信)提供全球可信的SSL证书(EV SSL证书、OVSSL证书、 DV SSL证书),拥有基于MPKI证书管理、全站加密解决方案、MySSL安全评估等网络安全解决方案,聚焦网络传输安全,为您提供全方位的7*24小时全天候技术支持服务,做到安全与极速的平衡。助您轻松无忧升级HTTPS加密!