2026 年开年,正当全球玩家准备开启新一年的征程时,《英雄联盟》(League of Legends)却遭遇了一场意想不到的“史诗级灾难”。

1 月 4 日,《英雄联盟》在全球范围内突发大规模停服:客户端无法启动、提示 Invalid License、登录即闪退。短短数小时内,巴西、欧洲、北美的玩家集体“掉线”,Downdetector 上的投诉数量迅速飙升。

最终,问题被定位为——一张签发于 2016 年、有效期长达 10 年的 TLS/SSL 证书,在 2026 年 1 月 4 日当天悄然到期。

TLS/SSL证书到期后,操作系统开始将该客户端视为不可信。由于缺乏有效证书,软件无法验证自身的真实性,也无法与 Riot 服务器建立安全通信。

这已经不是拳头游戏(Riot Games)第一次在 TLS/SSL 证书上“栽跟头”。十年前的 2016 年,同样的错误就曾上演。

尽管网传拳头游戏这次反手续期了“100年”(腾讯客服已辟谣)来以绝后患,但这一事件已很难被简单视为一次偶发的技术失误。它折射出大型互联网企业在长期运行系统中,对关键数字资产“搭建即遗忘”的惯性思维。

它清晰地表明:一次被忽视的证书续期失误,足以让全球规模最大的在线游戏之一直接全面停摆。

别被“能修好”迷惑:TLS/SSL 证书失效的真实代价

在社交平台上,不少玩家调侃:“改一下系统时间就能进游戏”“问题不大”。

但我们必须强调一句:TLS/SSL 证书过期,从来不是一个“小问题”。

它带来的代价,往往是系统性的——

第一层代价:业务直接停摆

对《英雄联盟》这样巅峰期达到日活千万级的应用而言,每小时的宕机都意味着巨额流水损失和昂贵的运维排查成本。

第二层代价:品牌与信任的消耗

一次事故,尚可归因于“意外”;“十年不遇”的失误重复上演,会让用户对企业的技术管理能力产生深度质疑。

第三层代价:安全防线被迫“自毁”

更危险的是,在停服期间,部分玩家在社区中发现了一种临时解决办法:手动将系统日期调整至 2026 年 1 月 3 日或更早,即可绕过证书校验并进入游戏。

为了继续使用业务,用户被迫主动削弱本该保护自己的安全机制。

这种方式本质上是通过“欺骗”客户端,使其误以为证书仍在有效期内。但同时也带来了新的风险,包括与浏览器、安全软件及其他依赖系统时间的应用产生冲突。

为什么“忘记续期”事件总会发生?

很多企业管理者会问:这么重要的东西,为什么会忘记?

因为从根源上就用错了方法。

证书管理,本质上是一场与规模和时间的战争。在今天,证书早已不是“买一次、装一次、用几年”的东西:

系统数量和证书数量指数级增长

- 证书有效期被不断压缩(398 天 → 200 天→ 100 天→ 47 天)

在此背景下,仍依赖人工记忆和静态台账,无异于在数字洪流中靠纸舟航行。

科技巨头们频频跌倒(微软、苹果、阿里等皆有过类似事故)印证了这不是技术故障,而是管理方式的失灵。

对企业而言,证书不再是“一劳永逸”的安装项目,而是需要持续监护、自动续命的“动态安全血脉”。

不构建自动化的生命周期管理,就等于在业务核心埋下“定时炸弹”,迟早会在某个时间点集中爆发,让系统和用户一起遭殃。

破局之道——从“人工记忆”到“自动化管理”

正是基于大量类似事故的行业观察,亚数TrustAsia 一直强调一个理念:

证书管理,必须走向自动化、智能化。

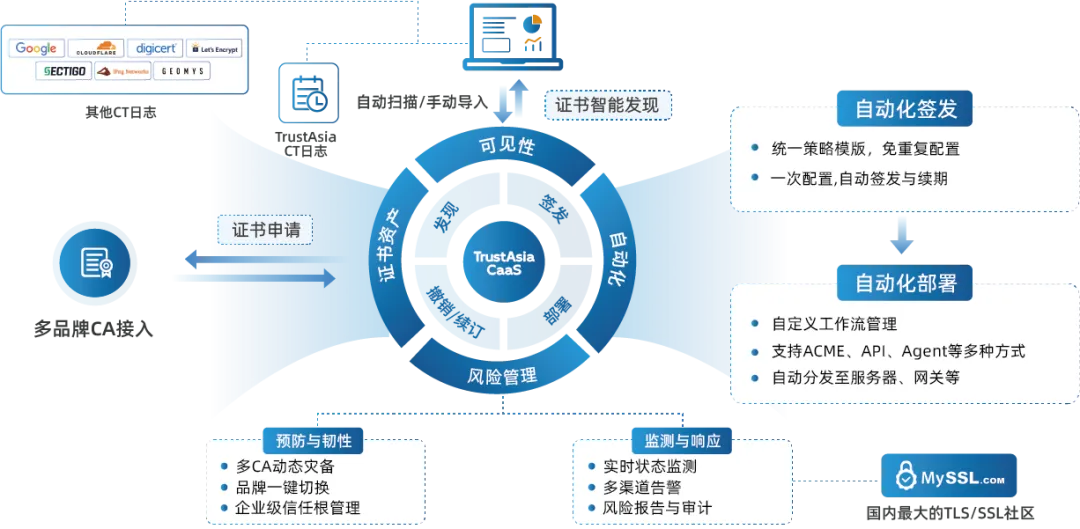

这也是 TrustAsia CaaS(Certificate as a Service,证书即服务)的核心价值。

在 CaaS 体系下,证书不再依赖人的记忆,而是交给系统智能管理:

证书资产全可视化:自动发现并管理企业内外所有 TLS/SSL 证书,随时查看状态、有效期等信息,再也不会有“黑盒”资产。

一站式自动化签发:多 CA 接入,标准化策略模板“一次配置,全局生效”,支持多种域名验证方式及全流程自动签发。

智能分发与部署:支持通过 ACME、API、Agent 等标准化协议,将证书自动化分发服务器、网关等,实现自动化部署。

实时监测与告警:分钟级发现证书链异常、私钥泄露等风险,多渠道告警确保问题第一时间被发现。

灵活集成与定制:可与现有 IT 系统无缝对接,支持开放 API 和 SDK,满足企业定制化需求。

《英雄联盟》的这次全球停服,并不是个案,而是一个信号:

在高度数字化的时代,真正致命的,往往不是复杂问题,而是被低估的小问题。

当证书有效期越来越短、系统越来越复杂,如果还把安全寄托在“有人记得”,那风险只是时间问题。

将 TLS/SSL 证书管理系统化、自动化、智能化,不只是为了避免一次事故,而是为了保障业务长期稳定、高效运行,让企业的数字世界更加安全可靠。